信息收集方法集合

域名收集

whois

whois

可以查到注册人的相关信息

接口查询

python脚本查询

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17import socket

domain = input("input domain: ")

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect(('whois.internic.net', 43))

s.send(f'{domain}\r\n'.encode())

while True:

v = s.recv(1024)

if not v:

break

decoded = v.decode()

print(decoded)

s.close()

whois反查

域名反查:https://whois.chinaz.com/reverse?ddlSearchMode=0

邮箱反查:https://whois.chinaz.com/reverse?ddlSearchMode=1

备案信息

子域名收集

googleHacking

site:hetianlab.com

fofa

鹰图

SSL证书查询

IP信息收集

IP反查

如果发现正在渗透的主机是一台虚拟机,我们可以考虑反查域名,获得运行在这台主机上的其他的虚拟机或者服务器,我们就可以尝试获得其他服务器的权限,迂回得到权限

域名反查

知道一个站点的域名需要得到它的IP以便之后获取端口信息或扫描等后续工作

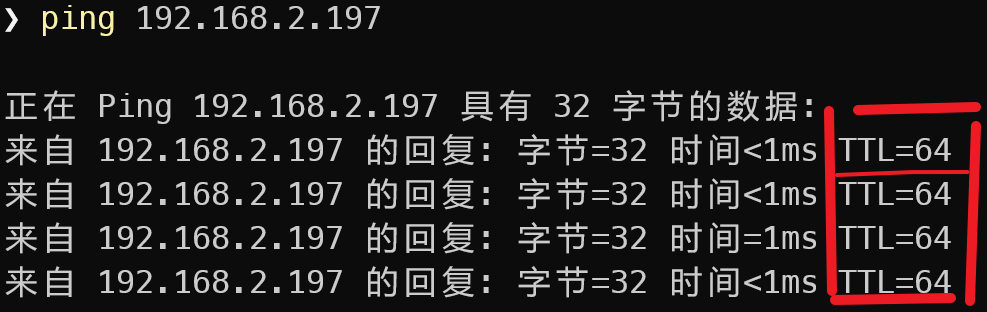

C端存活

nmap -sP www.XXX.com/24

nmap -sP 192.168.1.*

也可以使用yakit

CDN

多地Ping

国外访问

CDN绕过

查询子域名的IP

端口收集

黑客常用的端口

https://www.cnblogs.com/bmjoker/p/8833316.html

网站信息收集

操作系统信息收集

网站类型

信息收集方法集合

https://tsy244.github.io/2023/09/04/渗透/信息收集方法集合/